Zentrale Erkenntnisse

- Der Cyber Resilience Act (CRA) führt verpflichtende Cybersicherheitsanforderungen für Produkte mit digitalen Elementen in der gesamten EU ein.

- Der CRA ist am 10. Dezember 2024 in Kraft getreten. Die Meldepflichten für Schwachstellen gelten ab dem 11. September 2026, die wesentlichen Anforderungen ab dem 11. Dezember 2027.

- Deutsche Organisationen müssen Sicherheit über den gesamten Produktlebenszyklus hinweg gewährleisten – nicht nur beim Markteintritt.

- Verantwortung für Lieferanten und Drittkomponenten wird verbindlich geregelt.

- Nachweisbare Cyberresilienz ist ebenso wichtig wie technische Sicherheitskontrollen.

Warum der Cyber Resilience Act die Anforderungen an Produktsicherheit deutlich erhöht

Der Cyber Resilience Act stellt einen strukturellen Wandel in der Regulierung von Produktsicherheit innerhalb der Europäischen Union dar. Die Verordnung ist am 10. Dezember 2024 in Kraft getreten. Ab dem 11. September 2026 greifen die Pflichten zur Meldung von Schwachstellen, während die zentralen Anforderungen am 11. Dezember 2027 anwendbar werden. Für in Deutschland tätige Organisationen bedeutet dies den Übergang von empfohlenen Best Practices hin zu verbindlichen, durchsetzbaren Verpflichtungen.

Im Gegensatz zu früheren Rahmenwerken, die vor allem die allgemeine Cybersicherheitslage von Organisationen betrachteten, richtet sich der CRA explizit an Produkte mit digitalen Elementen. Hersteller, Importeure und Händler sind verpflichtet sicherzustellen, dass Sicherheit von der Entwicklung bis zum Ende des Produktlebenszyklus integriert ist.

Dieser Ansatz definiert Cybersicherheit als Verantwortung über den gesamten Lebenszyklus hinweg. Sicherheit darf nicht nur zum Zeitpunkt der Veröffentlichung oder im Rahmen punktueller Audits berücksichtigt werden. Sie muss kontinuierlich aufrechterhalten werden – unterstützt durch strukturiertes Schwachstellenmanagement, sichere Entwicklungsprozesse und dokumentierte Aufsicht.

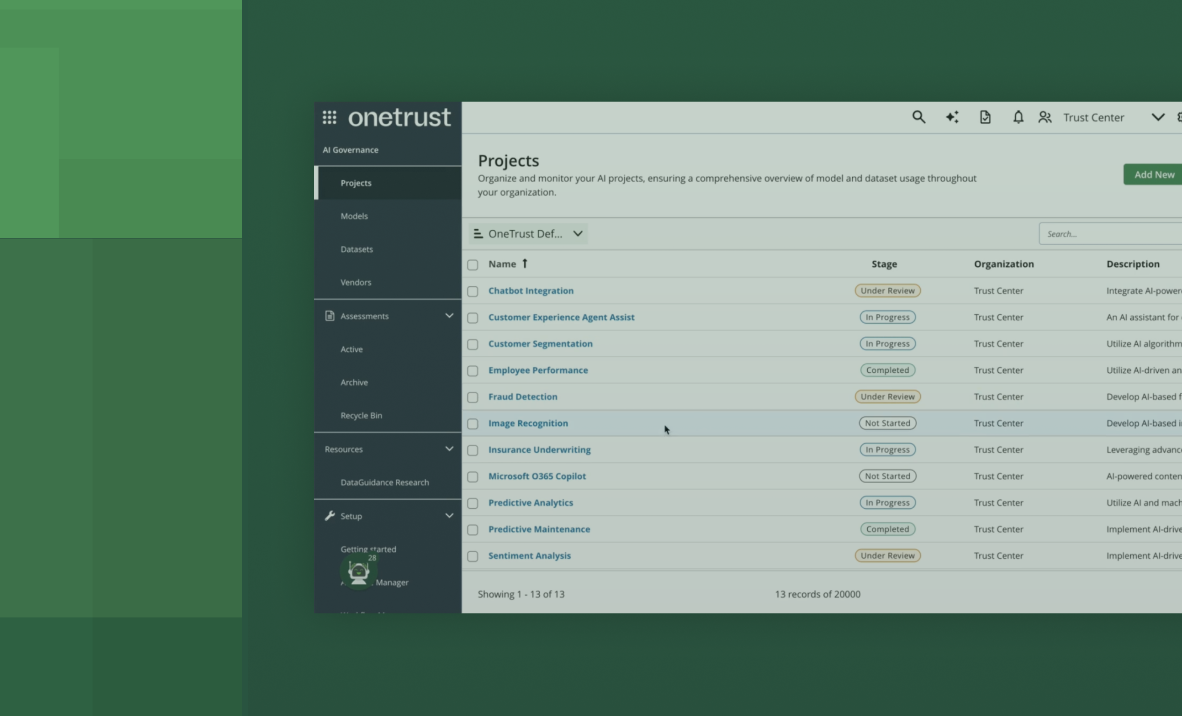

Für deutsche Organisationen wird Produktsicherheit damit zu einem Governance-Thema. Aufsichtsbehörden prüfen nicht nur, ob Kontrollen existieren, sondern ob diese dauerhaft wirksam sind und über längere Zeit nachgewiesen werden können. Vernetzte Governance-Plattformen wie OneTrust unterstützen dabei, Produktsicherheitsaufsicht, Risikoverfolgung und Dokumentation in einem einheitlichen Rahmen zu bündeln, der Resilienz über den gesamten Lebenszyklus hinweg ermöglicht – statt isolierter Compliance-Maßnahmen.

Sicherheit über den gesamten Produktlebenszyklus hinweg

Einer der zentralen Aspekte des Cyber Resilience Act ist sein lebenszyklusbasierter Ansatz. Die Sicherheitsanforderungen enden nicht mit der Markteinführung eines Produkts, sondern gelten für Entwicklung, Einsatz, Wartung und Außerbetriebnahme.

Organisationen müssen bereits in der Entwicklungsphase Secure-by-Design- und Secure-by-Default-Prinzipien verankern. Zudem sind Mechanismen erforderlich, um Schwachstellen zu identifizieren, zu bewerten und zu beheben, solange Produkte im Einsatz sind.

Dazu gehören unter anderem:

- Laufende Überwachung von Schwachstellen

- Zeitnahe Patches und Sicherheitsupdates

- Strukturierte Prozesse zur Offenlegung von Schwachstellen

- Meldung von Sicherheitsvorfällen und Schwachstellen an zuständige Behörden

- Klare Dokumentation von Sicherheitsentscheidungen und Änderungen

Diese Anforderungen setzen Kontinuität voraus. Sicherheit darf nicht auf informeller Abstimmung oder Ad-hoc-Reaktionen beruhen. Während sich Produkte weiterentwickeln und Bedrohungslagen verändern, müssen Governance-Strukturen sicherstellen, dass Risiken regelmäßig neu bewertet und Maßnahmen angepasst werden.

Der CRA macht Cybersicherheit damit zu einer dauerhaften operativen Disziplin statt zu einer reaktiven Maßnahme.

Verantwortung für Lieferanten und Drittrisiken

Der Cyber Resilience Act verschärft ebenfalls die Anforderungen an die Sicherheit der Lieferkette. Moderne Produkte basieren häufig auf Open-Source-Komponenten, Drittbibliotheken und externen Anbietern. Unter dem CRA entfällt die Verantwortung für Sicherheit nicht dadurch, dass Komponenten extern bezogen werden.

Organisationen müssen Transparenz über den Sicherheitsstatus ihrer Lieferanten und der integrierten Komponenten gewährleisten. Dazu gehört das Verständnis von Abhängigkeiten, die Bewertung von Schwachstellen in Drittkomponenten sowie die Abstimmung von Abhilfemaßnahmen entlang der gesamten Lieferkette.

In der Praxis erhöht dies den Druck auf ein strukturiertes Drittrisikomanagement. Informelle Lieferantenbewertungen oder statische Prüfungen werden den Erwartungen der Aufsichtsbehörden kaum genügen. Sicherheitsaufsicht muss systematisch, dokumentiert und nachvollziehbar sein.

Deutsche Aufsichtsbehörden legen zunehmend Wert auf Lieferkettenresilienz – insbesondere in kritischen und digitalen Sektoren. Organisationen müssen daher nicht nur zeigen, dass Lieferanten Sicherheitsanforderungen erfüllen, sondern auch, dass Überwachungsmechanismen laufend aktiv sind und auf Veränderungen reagieren.

Nachweis von Cyberresilienz im Fokus der Aufsicht

Reine technische Sicherheitsmaßnahmen reichen nicht aus, um die Erwartungen des Cyber Resilience Act zu erfüllen. Aufsichtsbehörden werden verstärkt darauf achten, ob Organisationen Cyberresilienz in der Praxis nachweisen können.

Dies umfasst unter anderem den Nachweis:

- wie Sicherheitsrisiken identifiziert und priorisiert werden

- wie Schwachstellen verfolgt und behoben werden

- wie Entscheidungen dokumentiert und freigegeben werden

- wie sich Sicherheitsmaßnahmen parallel zu Produktänderungen weiterentwickeln

Der Fokus verlagert sich von einer theoretischen Sicherheitsarchitektur hin zu einer dokumentierten operativen Realität. Kommt es zu Sicherheitsvorfällen oder behördlichen Anfragen, müssen Organisationen kohärente Nachweise vorlegen können, dass Governance wie vorgesehen funktioniert hat.

Ohne strukturierte Dokumentation und zentrale Transparenz fällt es selbst reifen Sicherheitsprogrammen schwer, eine belastbare Darstellung zu liefern. Fragmentierte Tools und isolierte Reports erschweren den Nachweis konsistenter Resilienz über längere Zeiträume.

Governance-Plattformen wie OneTrust unterstützen diese Anforderungen, indem sie Risikomanagement, Lieferantenaufsicht, Incident-Workflows und Dokumentation in einer gemeinsamen Grundlage zusammenführen. So können Organisationen Transparenz über Produktsicherheitsprozesse bewahren und belastbare Nachweise für tatsächliche operative Umsetzung bereitstellen.

CRA-Compliance in bestehende Sicherheitsgovernance integrieren

Für viele deutsche Organisationen besteht die effektivste Reaktion auf den Cyber Resilience Act nicht darin, eine separate Compliance-Schiene aufzubauen, sondern die bestehende Sicherheitsgovernance gezielt zu stärken.

Die Integration der CRA-Anforderungen in vorhandene Risiko-, Sicherheits- und Compliance-Strukturen schafft Kontinuität. Schwachstellenmanagement, Lieferantenaufsicht und Dokumentationsprozesse sollten Teil der übergreifenden Unternehmensgovernance sein und nicht isoliert agieren.

Zentrale Elemente dieses Ansatzes sind:

- Einbindung von Produktsicherheitsrisiken in bestehende Enterprise-Risk-Frameworks

- Klare Zuständigkeiten und Eskalationswege

- Kontinuierliche Überwachung statt punktueller Überprüfung

- Dokumentation, die laufende Entscheidungen und Anpassungen widerspiegelt

Wenn CRA-Compliance in den täglichen Betrieb eingebettet ist, wird behördliche Prüfungsfähigkeit nachhaltig. Sicherheitsgovernance entwickelt sich von einer projektbezogenen Aufgabe zu einem wiederholbaren, sichtbaren Betriebsmodell.

Cyberresilienz als operative Disziplin

Der Cyber Resilience Act belohnt letztlich Organisationen, die Sicherheit als dauerhafte operative Verpflichtung verstehen – nicht als Checkliste zum Produktlaunch.

Resilienz zeigt sich durch strukturierte Aufsicht, verantwortungsvolle Lieferantensteuerung, Lebenszyklusmanagement und belastbare Nachweise. Organisationen mit fragmentierten Prozessen können zwar technische Anforderungen erfüllen, haben jedoch Schwierigkeiten, funktionierende Governance unter Prüfung zu belegen.

Organisationen, die Cyberresilienz in vernetzte Governance-Strukturen integrieren, gewinnen Klarheit. Verantwortlichkeiten bleiben sichtbar. Schwachstellen werden systematisch verfolgt. Nachweise spiegeln laufendes Management wider – nicht nachträgliche Rekonstruktion.

OneTrust unterstützt Organisationen dabei, Cyberresilienz operativ umzusetzen, indem Produktsicherheitsaufsicht, Drittrisikomanagement und Risikosteuerung in einem vernetzten Compliance-Rahmen vereint werden. Durch zentrale Transparenz und Dokumentation können Organisationen die Sicherheit über den gesamten Produktlebenszyklus hinweg stärken und CRA-Anforderungen souverän erfüllen.

Erfahren Sie, wie OneTrust nachhaltige Cyberresilienz unter dem Cyber Resilience Act unterstützt.