Zentrale Erkenntnisse

- SOC 2 ist in Europa keine gesetzliche Pflicht, wird jedoch häufig genutzt, um unabhängige Sicherheitssicherungen über operative Kontrollen gegenüber internationalen Kunden bereitzustellen.

- Deutsche Organisationen verlassen sich zunehmend auf SOC‑2‑Berichte bei der Zusammenarbeit mit internationalen Partnern, insbesondere im SaaS‑ und Technologieumfeld.

- SOC 2 konzentriert sich auf operative Kontrollen, dokumentierte Aufsicht und kontinuierliche Überwachung statt auf eine einmalige Zertifizierung.

- Reife Governance‑Prozesse helfen Organisationen dabei, die erforderlichen Nachweise und Transparenz für eine SOC‑2‑Prüfung dauerhaft sicherzustellen.

Warum SOC 2 für deutsche Organisationen relevant ist

SOC 2 wurde ursprünglich im Rahmen des US‑amerikanischen Prüfungswesens entwickelt, seine Bedeutung reicht heute jedoch weit über Nordamerika hinaus. Für Organisationen mit Sitz in Deutschland und Europa dient SOC 2 in internationalen Geschäftsbeziehungen häufig als Instrument zur Kundenabsicherung und weniger als regulatorische Anforderung.

Dieser Wandel wird vor allem durch globale Technologie‑Ökosysteme vorangetrieben. Softwareanbieter, Cloud‑Provider und digitale Dienstleister bedienen Kunden in mehreren Rechtsräumen. Internationale Geschäftspartner greifen bei der Bewertung potenzieller Anbieter auf standardisierte Assurance‑Mechanismen zurück, die Einblick in die tatsächliche Funktionsweise von Sicherheits‑ und Betriebskontrollen geben. SOC‑2‑Berichte haben sich hierbei als eines der anerkanntesten Signale für Vertrauenswürdigkeit etabliert.

Daher werden deutsche Organisationen mit internationalen Kunden – insbesondere aus den USA – häufig im Rahmen von Beschaffungsprozessen, Sicherheitsfragebögen oder Lieferantenbewertungen zur Vorlage von SOC‑2‑Unterlagen aufgefordert. Auch wenn SOC 2 nicht durch europäische Vorschriften vorgeschrieben ist, gilt es in der Praxis oft als Voraussetzung, um Zuverlässigkeit und Sicherheit auf globalen Märkten nachzuweisen. Dabei ersetzt SOC 2 jedoch nicht die Einhaltung von DSGVO, branchenspezifischen Vorgaben oder anderen gesetzlichen Anforderungen in Deutschland und der EU.

Um diesen Erwartungen gerecht zu werden, genügt es nicht, lediglich einen Prüfbericht zu erstellen. Organisationen müssen nachweisen können, dass operative Kontrollen über die Zeit hinweg wirksam bleiben und dass Governance‑Prozesse eine konsistente Aufsicht über Systeme und Teams hinweg unterstützen.

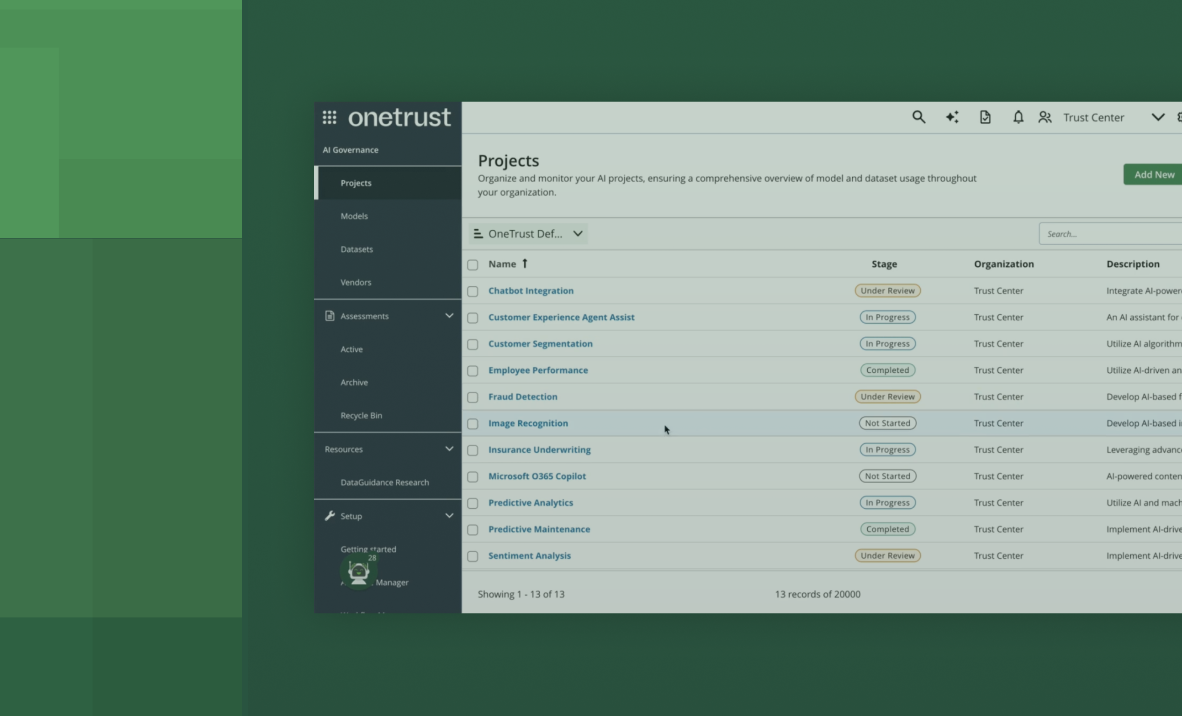

Plattformen wie OneTrust helfen dabei, diese Governance‑Prozesse zu operationalisieren, indem sie Risikomanagement, Kontrollüberwachung und Dokumentations‑Workflows in einer einheitlichen Umgebung zusammenführen. So behalten Organisationen den Überblick über operative Kontrollen und Nachweise und stärken gleichzeitig die Reife ihrer Governance.

Was SOC 2 tatsächlich bewertet

SOC‑2‑Berichte bewerten, wie Organisationen operative Kontrollen in Bezug auf Datenschutz, Systemzuverlässigkeit und Serviceintegrität umsetzen. Dabei steht nicht allein das Vorhandensein von Richtlinien im Fokus, sondern deren tatsächliche Wirksamkeit im operativen Alltag.

Das Framework basiert auf fünf Kriterien:

- Security – Schutz von Systemen vor unbefugtem Zugriff

- Availability – Sicherstellung der Verfügbarkeit und Resilienz von Services

- Processing Integrity – Korrekte und konsistente Verarbeitung von Daten

- Confidentiality – Schutz vertraulicher Informationen

- Privacy – (falls im Scope enthalten) Einhaltung der Datenschutzerklärungen der Organisation

Nicht jeder SOC‑2‑Bericht deckt alle fünf Kriterien ab. Organisationen wählen in der Regel jene Bereiche aus, die für ihre Services und Kundenanforderungen am relevantesten sind. Unabhängig vom Umfang gilt jedoch: Kontrollen müssen implementiert, überwacht und durch belastbare Nachweise gestützt sein.

Prüfer analysieren daher nicht nur Richtliniendokumente, sondern auch, wie Kontrollen in operative Workflows eingebettet sind. Als Nachweise dienen beispielsweise Systemkonfigurationen, Zugriffskontrollen, Monitoring‑Aktivitäten, Incident‑Response‑Prozesse sowie Protokolle zu Governance‑Entscheidungen.

SOC 2 als Nachweis operativer Sicherheit

Für viele Organisationen liegt der zentrale Nutzen von SOC 2 weniger in der regulatorischen Compliance als in der Kundenzusicherung. In globalen Technologiemärkten benötigen potenzielle Partner eine verlässliche Grundlage, um Sicherheits‑ und Kontrollniveau von Dienstleistern zu bewerten.

SOC‑2‑Berichte erfüllen diese Funktion, indem sie eine unabhängige Prüfung der Governance‑ und Kontrollmechanismen bieten. Statt sich ausschließlich auf Fragebögen oder Richtlinien zu verlassen, können Kunden auditierte Ergebnisse einsehen, die zeigen, wie Kontrollen im realen Betrieb funktionieren.

Besonders in grenzüberschreitenden Geschäftsbeziehungen ist dies entscheidend. Deutsche Organisationen sehen sich häufig mit Sicherheitsbewertungen, Lieferanten‑Risikoprüfungen und Beschaffungsprozessen konfrontiert, die eine strukturierte Darstellung der System‑Governance erfordern. SOC 2 trägt dazu bei, diese Anforderungen zu bündeln und zu standardisieren.

Viele Kunden bevorzugen zudem SOC 2 Type II‑Berichte, da diese die Wirksamkeit von Kontrollen über einen definierten Prüfzeitraum hinweg bewerten. Dadurch lässt sich belegen, dass Governance‑Prozesse kontinuierlich funktionieren und nicht nur punktuell im Vorfeld einer Prüfung umgesetzt werden.

SOC 2 wird damit weniger als Zertifikat verstanden, sondern vielmehr als Nachweis operativer Reife und dauerhaft verankerter Governance.

Wo Organisationen bei SOC 2 häufig scheitern

Trotz der wachsenden Bedeutung bringt die dauerhafte SOC‑2‑Bereitschaft operative Herausforderungen mit sich. Diese entstehen meist nicht durch fehlende Sicherheitsmaßnahmen, sondern durch fragmentierte Governance‑ und Dokumentationsprozesse.

Sicherheitsteams verfügen oft über umfangreiche Monitoring‑Systeme, während Compliance‑Teams Richtlinien separat verwalten. Nachweise werden in unterschiedlichen Tools gespeichert oder manuell für Prüfungen zusammengetragen. Diese Fragmentierung erschwert es, dauerhaft Transparenz über den Reifegrad der Kontrollen zu behalten.

Typische Herausforderungen sind:

- Verteilte Kontrolldokumentation über mehrere Teams und Systeme hinweg

- Manuelle Nachweissammlung während der Audit‑Vorbereitung

- Eingeschränkte Sichtbarkeit darüber, wie sich Kontrollen im Zeitverlauf entwickeln

- Abstimmungsprobleme zwischen operativer Sicherheit und Compliance‑Dokumentation

Solche Lücken deuten nicht zwangsläufig auf unzureichende Sicherheit hin, zeigen jedoch, wie wichtig integrierte Governance‑Prozesse sind, die operative Aktivitäten mit strukturierter Dokumentation verbinden.

Nachhaltige SOC‑2‑Governance aufbauen

Organisationen mit stabiler SOC‑2‑Readiness betrachten Governance als kontinuierliche operative Disziplin und nicht als periodische Compliance‑Übung. Anstatt nur auditbezogen zu dokumentieren, werden Governance‑Prozesse in den täglichen Betrieb integriert.

Nachhaltige SOC‑2‑Programme basieren häufig auf:

- Zentralen Kontrollframeworks, die Sicherheitsrichtlinien, operative Kontrollen und Audit‑Anforderungen verbinden

- Kontinuierlicher Überwachung von Systemkontrollen

- Klar definierten Zuständigkeiten zwischen Sicherheits‑, Compliance‑ und Engineering‑Teams

- Strukturierten Workflows für Risikobehebung und Kontrollanpassungen

- Zentralisierter oder automatisierter Nachweissammlung für Prüfungen

So bleiben Kontrollen sichtbar, Entscheidungen nachvollziehbar und Nachweise aktuell – nicht nur während eines Audits, sondern im laufenden Betrieb.

Erfahren Sie, wie OneTrust Organisationen dabei unterstützt, SOC‑2‑Governance zu operationalisieren, indem Risikomanagement, Compliance‑Aufsicht und Dokumentation in einer einheitlichen Governance‑Plattform zusammengeführt werden.