Blog

Votre guide complet pour la conformité au Règlement général sur la protection des données (RGPD)

Les organisations soumises au RGPD sont conformes quand elles satisfont ses exigences en termes de traitement des données personnelles.

Robb Taylor-Hiscock

Privacy Content Lead, CIPP/E, CIPM

16 avril 2021

Conformité au RGPD : en quoi consiste-t-elle ?

Être conforme au RGPD, ou Règlement général sur la protection des données, consiste pour les organisations qui y sont soumises à répondre à ses exigences pour le traitement des données à caractère personnel.

Le RGPD décrit certaines obligations que les organisations doivent respecter et qui limitent la façon dont les données à caractère personnel peuvent être utilisées. Il définit également huit droits des personnes concernées sur leurs données à caractère personnel. Au bilan, le RGPD confère aux individus plus d’autonomie sur leurs informations personnelles et sur la manière dont elles sont utilisées.

Présentation générale du RGPD

Le RGPD est la loi la plus robuste en matière de protection des données personnelles en vigueur aujourd’hui dans le monde. Créé par l’Union européenne (UE) pour réglementer la façon dont les organisations collectent, traitent et protègent les données à caractère personnel des résidents de l’UE, le RGPD est entré en vigueur le 25 mai 2018 et constitue une réglementation contraignante écrite directement dans les lois des États membres. Il est conçu pour renforcer les droits sur la protection des données en donnant aux personnes concernées le contrôle de la manière dont leurs données à caractère personnel sont obtenues, utilisées et partagées.

Le RGPD a trois objectifs principaux :

- Établir et protéger les droits fondamentaux à la vie privée des individus.

- Unifier les lois sur la protection de la vie privée dans l’ensemble de l’UE en se substituant aux 28 lois différentes des États membres de l’UE qui existaient précédemment et la directive sur la protection des données personnelles de 1995.

- Adapter les lois sur la protection de la vie privée à l’évolution que le contexte technologique a provoqué sur les données à caractère personnel au cours des 25 dernières années.

Terminologie du RGPD

Avant d’aller plus loin, voici la terminologie de référence du RGPD :

- Une personne concernée est toute personne résidant officiellement dans l’UE et dont les données sont recueillies, conservées ou traitées par un responsable du traitement ou un sous-traitant.

- Un responsable du traitement désigne toute entité responsable de déterminer la finalité et la base légale du traitement des données à caractère personnel.

- Les sous-traitants, qui collaborent avec le responsable du traitement, sont en charge du traitement des données à caractère personnel pour le compte de ce dernier.

- Un traitement est toute opération automatisée ou manuelle ou tout ensemble d’opérations effectuées sur des données à caractère personnel ou des ensembles de données à caractère personnel, notamment la collecte, l’enregistrement, l’organisation, la structuration, le stockage, l’adaptation ou la modification, la récupération, etc.

- Une donnée à caractère personnel (ou donnée personnelle) désigne toute information liée à une personne physique (« personne concernée ») qui peut directement ou indirectement identifier cette personne dans le cadre de sa vie privée, professionnelle ou publique, notamment un nom, une adresse électronique, des photos ou même des relevés bancaires.

- Selon le RGPD, le consentement de la personne concernée doit être donné de façon « libre, précise, éclairée et sans ambiguïté » pour indiquer que la personne concernée accepte le traitement des données à caractère personnel qui la concernent. Les personnes concernées doivent donner leur consentement avec une déclaration ou une action affirmative explicite.

Votre organisation est-elle soumise au RGPD ?

Pour établir si vous êtes soumis au RGPD, vous devez tenir compte à la fois du « champ d’application matériel » (c.-à-d. du fait que votre traitement est réglementé par le RGPD ou non) et du « champ d’application territorial » (c.-à-d. si vous êtes dans une juridiction où le RGPD s’applique ou non).

Les entreprises américaines sont-elles soumises au RGPD ?

Il est possible pour les organisations américaines de se trouver dans le champ d’application du RGPD. Pour déterminer si votre organisation doit se conformer ou non, la même analyse doit être appliquée en examinant les champs d’application matériel et territorial de la loi. En résumé, si votre organisation traite (c.-à-d. collecte, enregistre, structure, stocke, modifie, utilise, divulgue, efface, etc.) des informations personnelles de personnes résidant dans l’UE dans le cadre d’échange de biens ou de services ou aux fins de surveiller le comportement de citoyens de l’UE, il est très probable que vous entrez dans le champ d’application du RGPD.

Champ d’application matériel

Le RGPD s’applique aux traitements des données à caractère personnel effectués entièrement ou partiellement par des moyens automatisés. Il s’applique également aux traitements qui n’utilisent pas de moyens automatisés mais qui contribuent ou sont destinés à contribuer à des systèmes de classement. Cela couvre la plupart des activités que les organisations effectuent sur les données personnelles, notamment la collecte, l’enregistrement, le stockage, l’accès ou la consultation, l’utilisation, l’analyse, la combinaison, la divulgation ou la suppression.

Champ d’application territorial : le RGPD s’applique-t-il en dehors de l’UE ?

Le RGPD s’applique au traitement des données à caractère personnel par les responsables du traitement ou les sous-traitants établis dans l’UE, que le traitement ait lieu dans l’UE ou non.

Il peut également être applicable de façon extraterritoriale pour les responsables du traitement ou les sous-traitants qui ne sont pas établis dans l’UE, s’ils proposent des biens ou des services à des personnes concernées dans l’UE ou s’ils surveillent le comportement de personnes concernées dans l’UE. Par exemple, le RGPD sera applicable à un site Web d’achat en ligne américain qui attire et offre des marchandises à des clients dans l’UE. Le RGPD s’applique même si les biens et les services sont proposés gratuitement. Les agences gouvernementales étrangères et les organisations à but non lucratif sont également couvertes. Par exemple, le RGPD s’applique à une page d’informations de voyage gérée par le gouvernement d’un État américain qui recueillerait des informations personnelles telles que des adresses IP quand les visiteurs du site résidant dans l’UE accèdent à des informations de voyage gratuites.

Quels droits le RGPD confère-t-il aux personnes concernées ?

Le RGPD définit huit droits fondamentaux pour les personnes concernées, auxquels s’ajoute le droit de retirer leur consentement. Passons-les en revue :

- Le droit d’être informé (articles 12 à 14 du RGPD)

Les personnes concernées ont le droit d’être informées de la collecte et de l’utilisation de leurs données à caractère personnel. - Le droit d’accès (article 15 du RGPD)

Les personnes concernées ont le droit de consulter et de demander des copies de leurs données à caractère personnel.

- Le droit de rectification (article 16 du RGPD)

Les personnes concernées ont le droit de demander que leurs informations personnelles inexactes ou obsolètes soient mises à jour ou corrigées.

- Le droit à l’oubli/droit à l’effacement (article 17 du RGPD)

Les personnes concernées ont le droit de demander la suppression de leurs données à caractère personnel. Notez qu’il ne s’agit pas d’un droit absolu et qu’il peut faire l’objet d’exemptions basées sur certaines lois.

- Le droit à la portabilité des données (article 20 du RGPD)

Les personnes concernées ont le droit de demander que leurs données soient transférées à un autre responsable du traitement ou qu’elles leur soient fournies. Elles doivent alors être fournies dans un format électronique lisible par machine.

- Le droit à la limitation du traitement (article 18 du RGPD)

Les personnes concernées ont le droit de demander la restriction ou la suppression de leurs données à caractère personnel.

- Le droit de retirer son consentement (article 7 du RGPD)

Les personnes concernées ont le droit de retirer leur consentement précédemment donné pour traiter leurs données à caractère personnel.

- Le droit d’opposition (article 21 du RGPD)

Les personnes concernées ont le droit de s’opposer au traitement de leurs données à caractère personnel.

- Le droit d’opposition au traitement automatisé (article 22 du RGPD)

Les personnes concernées ont le droit de s’opposer aux décisions concernant leurs données prises uniquement sur la base d’une automatisation ou d’un profilage.

Check-list pour la conformité au RGPD en 11 étapes

Les bases étant posées, il est temps de passer aux mesures que votre organisation peut prendre pour être conforme au RGPD. La conformité au RGPD peut différer légèrement en fonction de votre organisation, mais toutes peuvent prendre certaines mesures immédiatement pour créer un programme de protection des données personnelles conforme au RGPD :

- Créer un plan d’action en utilisant les 7 principes du RGPD

- Générer un registre des traitements selon l’article 30

- Opérationnaliser les analyses d’impact relatives à la protection des données (AIPD) et la protection des données personnelles dès la conception (Privacy by Design)

- Créer un cadre de référence pour la gestion du consentement

- Respecter les exigences de conformité en termes de protection des données personnelles de l’UE pour les cookies

- Créer un portail pour les demandes d’exercice de droits des personnes concernées

- Passer en revue et atténuer les risques associés aux sous-traitants

- Préparer un workflow pour la gestion des signalements des incidents et le traitement des violations de données

- Passer les mécanismes de transfert de données transfrontaliers en revue

- Mettre en place une formation sur la conformité au RGPD

- Nommer un délégué à la protection des données (DPO)

Examinons chacune de ces étapes plus en détail.

Étape 1 : Créer un plan d’action en utilisant les 7 principes du RGPD

Le RGPD définit sept principes clés qui doivent être au cœur de votre approche du traitement des données à caractère personnel :

- Licéité, équité et transparence : chaque traitement doit reposer sur une base légale. Le traitement des données n’est pas fait de façon inattendue et la personne concernée en est informée.

- Limitation de la finalité : soyez clair sur les finalités du traitement et enregistrez-les et précisez-les dans vos mentions d’information. Limitez le traitement aux finalités identifiées.

- Minimisation des données : traitez les données à caractère personnel uniquement dans la mesure où cela est nécessaire.

- Exactitude : assurez-vous que les données à caractère personnel que vous traitez sont exactes et à jour. Corrigez ou effacez les données à caractère personnel inexactes dès que possible.

- Limitation du stockage : conservez les données à caractère personnel uniquement si vous en avez besoin.

- Intégrité et confidentialité (sécurité) : mettez en place des mesures de sécurité appropriées pour protéger les données à caractère personnel contre le traitement non autorisé ou illégal et la perte, la destruction ou les dommages accidentels.

- Responsabilité : assumez la responsabilité de ce que vous faites avec les données à caractère personnel et mettez en place des mesures appropriées et des registres pour démontrer que vous êtes conforme aux principes de traitement des données.

Le RGPD exige la mise en œuvre de mesures techniques et organisationnelles appropriées pour appliquer efficacement les principes de protection des données et garantir les droits des personnes concernées. C’est ce qu’on appelle la « protection des données dès la conception et par défaut ». Cela signifie que vous devez intégrer la protection des données dans vos traitements et dans vos pratiques d’entreprise depuis la phase de conception tout au long du cycle de vie du traitement des données.

Articles du RGPD :

- Article 5 : Principes relatifs au traitement des données à caractère personnel

- Article 24 : Responsabilité du responsable du traitement

Étape 2 : Générer un registre des traitements selon l’article 30

Le RGPD exige des organisations qu’elles conservent des registres de leurs traitements et qu’elles garantissent que ces registres sont toujours à jour. La cartographie des données décrit le processus opérationnel permettant de générer un inventaire central des flux de données de l’organisation et de les tenir à jour.

Bien que le RGPD ne parle pas spécifiquement de cartographie de données, il exige à la fois des responsables du traitement et des sous-traitants (B2B et B2C) qu’ils tiennent un inventaire des traitements. L’article 30 du RGPD est extrêmement précis dans ses exigences et même si une organisation a déjà effectué une cartographie de données, elle devra être mise à jour ou refaite pour satisfaire aux exigences du RGPD.

Articles du RGPD :

- Article 6 : Licéité du traitement

- Article 30 : Registre des activités de traitements (principal)

- Article 32 : Sécurité du traitement

Étape 3 : Opérationnaliser les analyses d’impact relatives à la protection des données (AIPD) et la protection des données personnelles dès la conception (Privacy by Design)

Le RGPD exige des responsables du traitement qu’ils effectuent une analyse d’impact relative à la protection des données (AIPD) lorsque les traitements sont susceptibles d’entraîner un risque élevé pour les individus. De nombreux éléments dans le GDPR rendent cette analyse plus complexe qu'un questionnaire standard ; par exemple, en exigeant l'implication d'un délégué à la protection des données (DPO) dans certains workflows, en suivant les activités d'atténuation, en documentant le risque en termes de préjudice pour l'individu, en consultant les personnes concernées, etc.

En pratique, les organisations mettent en général en place un questionnaire de cadrage initial pour analyser les risques, puis déterminer si une AIPD complète est nécessaire. Ces exigences en matière de workflow et de documentation, ainsi que l’expérience utilisateur et les attentes en matière d’intégration des utilisateurs métier, nécessitent des outils conçus par finalité pour rendre le RGPD opérationnel.

Correctement mises en œuvre, les AIPD peuvent constituer une approche efficace pour répondre aux exigences de protection des données dès la conception et par défaut.

Articles du RGPD :

- Article 25 : Protection des données dès la conception et protection des données par défaut

- Article 35 : Analyse d'impact relative à la protection des données

- Article 36 : Consultation préalable

Étape 4 : Créer un cadre de référence pour la gestion du consentement

Le RGPD établit un standard plus élevé pour les organisations qui traitent les données sur la base du consentement. Par exemple, le consentement doit être spécifique, clair et exprimé dans un langage simple, ne pas être noyé dans des mentions juridiques, ne pas être regroupé avec d’autres mentions, être facile à retirer, etc. En outre, les organisations doivent être en mesure de démontrer que le consentement a été reçu de manière granulaire.

Articles du RGPD :

- Article 7 : Conditions applicables au consentement

Étape 5 : Respecter les exigences de conformité en termes de protection des données personnelles de l’UE pour les cookies

En vertu de la directive ePrivacy, les organisations doivent dire aux personnes si elles utilisent des cookies et expliquer ce qu’ils font et pourquoi. Le consentement de l’utilisateur doit être obtenu par un processus qui permet à l’organisation de démontrer qu'il a été donné par une action positive et claire. Les utilisateurs doivent également être informés des différentes fonctions des cookies utilisés sur le site Web, ainsi que de l’identité des organisations qui les déploient et utilisent les données collectées par leur intermédiaire. Les cookies essentiels pour offrir un service en ligne à la demande de la personne - par exemple pour se souvenir de ce qui se trouve dans son panier en ligne ou pour assurer la sécurité de services bancaires en ligne - bénéficient d’une exception. Les mêmes règles s’appliquent pour les autres types de technologies utilisées pour stocker ou accéder aux informations sur les appareils des individus (par exemple, les SDK pour les applications mobiles).

Les exigences de la directive ePrivacy s’appliquent de la même façon, que les cookies traitent des données anonymes ou personnelles. Même lorsque les données recueillies par les cookies sont anonymes, le consentement de l’utilisateur à leur collecte doit respecter les exigences du RGPD. Si elles ne sont pas anonymes, l’organisation devra respecter des règles du RGPD supplémentaires pour la protection des données à caractère personnel, telles que la conduite d’une AIPD et l’enregistrement du traitement dans des registres.

Le RGPD a influencé la rédaction du règlement e-Privacy qui remplacera la directive actuelle et s’alignera encore plus étroitement avec lui. Les organisations seront confrontées à des pénalités augmentées et à une action réglementaire plus ciblée dans le règlement e-Privacy.

Articles du RGPD :

- Article 7 : Conditions applicables au consentement

- Article 21 : Droit d’opposition

- Directive ePrivacy / Règlement ePrivacy (version préliminaire)

Étape 6 : Mettre en place un portail de demande d’exercice de droits pour les personnes concernées (DSR)

Le RGPD accorde aux personnes concernées des droits spécifiques, tels que : la portabilité des données, l’accès, l’effacement ou « droit à l’oubli », la rectification, etc. De plus, il existe des exigences spécifiques en matière de conservation des registres concernant le délai de réponse, la possibilité de demander une prolongation, l'obligation de valider l'identité, la transmission sécurisée de la réponse à l'individu, pour n'en citer que quelques-unes. Disposer d’un portail automatisé qui peut aider à prendre en charge et à trier ces demandes est une étape essentielle dans la gestion, le suivi et le reporting de vos demandes d’exercice de droits.

Articles du RGPD :

- Article 7 : Conditions applicables au consentement

- Article 12 : Transparence des informations et des communications et modalités de l'exercice des droits de la personne concernée

- Article 13 : Informations à fournir lorsque des données à caractère personnel sont collectées auprès de la personne concernée

- Article 14 : Informations à fournir lorsque les données à caractère personnel n'ont pas été collectées auprès de la personne concernée

- Article 15 : Droit d'accès de la personne concernée

- Article 16 : Droit de rectification

- Article 17 : Droit à l'effacement («droit à l'oubli»)

- Article 18 : Droit à la limitation du traitement

- Article 19 : Obligation de notification en ce qui concerne la rectification ou l'effacement de données à caractère personnel ou la limitation du traitement

- Article 20 : Droit à la portabilité des données

- Article 21 : Droit d’opposition

Étape 7 : Passer en revue et remédier aux risques associés aux sous-traitants

Le RGPD stipule que le responsable du traitement est responsable des actions du sous-traitant ou des violations dans lesquelles il pourrait être impliqué. Il est essentiel d’analyser les transferts de données et les obligations contractuelles du sous-traitant avec le même niveau de diligence que les traitements internes pour avoir une posture défendable dans l’éventualité où une violation de données aurait lieu chez un sous-traitant. De plus, les organisations peuvent ainsi savoir rapidement quelles données ont été affectées par toute violation de données.

Articles du RGPD :

- Article 28 (1)-(3) : Sous-traitant

- Article 24 (1) : Responsabilité du responsable du traitement

- Article 29 : Traitement effectué sous l'autorité du responsable du traitement ou du sous-traitant

- Article 46 (1) : Transferts moyennant des garanties appropriées

Étape 8 : Préparer un workflow pour la gestion des signalements des incidents et le traitement des violations de données

Le RGPD exige strictement de notifier l’autorité de contrôle sous 72 heures lorsqu’une violation de données se produit. Dans le cas où elle est susceptible d’entraîner un risque élevé pour les droits et libertés des personnes physiques, les personnes concernées doivent également être averties. Il est essentiel pour les organisations de mettre en place un processus systématique pour répondre à ces exigences.

Articles du RGPD :

- Article 33 : Notification à l'autorité de contrôle d'une violation de données à caractère personnel

- Article 34 : Communication à la personne concernée d'une violation de données à caractère personnel

Étape 9 : Passer les mécanismes de transfert de données transfrontaliers en revue

Le RGPD exige que les données à caractère personnel transférées en dehors de l’EEE bénéficient du même niveau de protection que les données traitées dans l’UE. Les organisations sont donc tenues de vérifier et de garantir qu’elles ont mis en place des mécanismes appropriés pour le transfert de données transfrontalier.

Le premier élément à vérifier lors du transfert de données à caractère personnel vers un pays tiers est l’existence d’une « décision d’adéquation ». Il s’agit d’une décision prise par la Commission européenne quand elle considère qu’un pays tiers ou qu’une organisation internationale garantit un niveau de protection des données adéquat. Ce type de décision est soumis à révision par la Commission et peut être annulé (par ex., EU-US Privacy Shield). On peut également citer le cas où la Commission européenne a accordé deux décisions d’adéquation au Royaume-Uni suite au Brexit.

En l’absence de décision d’adéquation, le RGPD autorise les transferts si le responsable du traitement ou le sous-traitant fournit des « garanties appropriées ». La protection la plus couramment utilisée est les « clauses contractuelles types », qui imposent des obligations à l’exportateur et à l’importateur de données et accordent des droits aux personnes concernées.

Le transfert de données est possible même s’il n’y a pas de décision d’adéquation ni de garanties appropriées. Dans ce cas, les organisations peuvent s’appuyer sur une dérogation, comme le consentement explicite de la personne concernée ou la nécessité du transfert pour exécuter un contrat. Cependant, cela n’est pas recommandé, car sans garanties appropriées, le risque de violation de données est plus élevé.

Articles du RGPD :

- Article 44 : Principe général applicable aux transferts

- Article 45 : Transferts fondés sur une décision d'adéquation

- Article 46 : Transferts moyennant des garanties appropriées

- Article 47 : Règles d’entreprise contraignantes

- Article 49 : Dérogations pour des situations particulières

Étape 10 : Mettre en place une formation sur la conformité au RGPD

Le RGPD exige qu’un délégué à la protection des données surveille la conformité de l’organisation au RGPD, ce qui inclut la sensibilisation et la formation du personnel. Les organisations doivent dispenser à leur personnel des formations initiales et des remises à niveau. Pour prouver la conformité, il faut aussi mettre en place un dispositif pour tenir des registres des formations.

Articles du RGPD :

- Article 39 : Missions du délégué à la protection des données

- Article 47 : Règles d’entreprise contraignantes

Étape 11 : Nommer un délégué à la protection des données (DPO)

Le RGPD exige des organisations qu’elles désignent un délégué à la protection des données (DPO) s’il s’agit d’une autorité ou d’un organisme public, si leurs activités principales nécessitent une surveillance régulière et systématique à grande échelle des individus (par exemple, pour le suivi du comportement en ligne) ou si leurs activités principales consistent en un traitement à grande échelle de catégories particulières de données ou de données relatives aux condamnations pénales et aux infractions.

Le DPO est chargé de garantir la conformité au RGPD. Il aide l’organisation à surveiller la conformité interne, à informer et à conseiller sur les obligations de protection des données, à donner des conseils concernant les analyses d’impact sur la protection des données (AIPD) et à servir de point de contact pour les personnes concernées et les autorités de protection des données.

Articles du RGPD :

- Article 37 : Désignation du délégué à la protection des données

- Article 38 : Fonction du délégué à la protection des données

- Article 39 : Missions du délégué à la protection des données

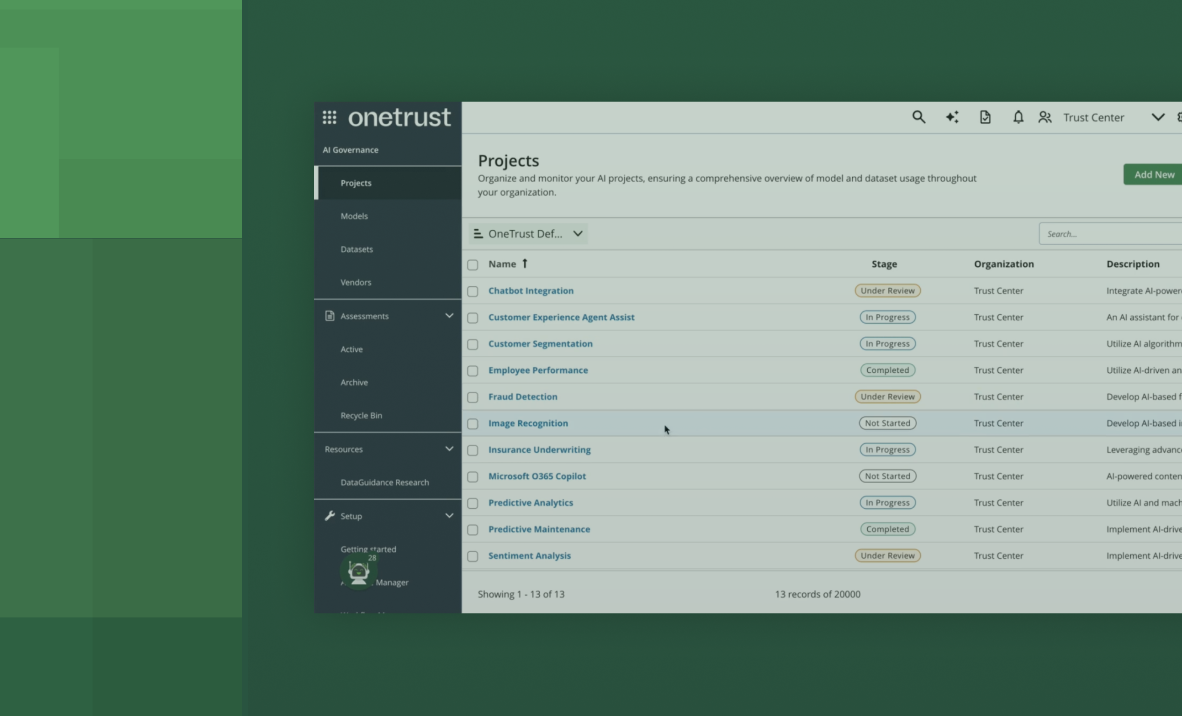

Comment OneTrust vous aide à être conforme au RGPD

OneTrust Privacy Automation vous fournit les outils dont vous avez besoin pour créer un programme holistique de conformité au RGPD. Avec la solution Privacy Automation de OneTrust, vous pouvez :

- Opérationnaliser les analyses d’impact sur la vie privée (PIA) et les analyses d’impact sur la protection des données (AIPD) spécifiques au RGPD, la protection des données personnelles dès la conception (Privacy by Design) et d’autres évaluations internes sur la protection de la vie privée et la sécurité.

- Maintenir une cartographie constamment à jour des flux de données, des transferts transfrontaliers, des registres complets des traitements et tirer parti des modèles prédéfinis pour le respect de l’article 30.

- Opérationnaliser votre plan de réponse aux incidents, gérer le cycle de vie des incidents et obtenir des conseils automatisés sur les notifications de violation de données pour des centaines de lois.

- Gérer des workflows complets de demandes d'exercice de droits depuis la prise en compte jusqu’à la finalisation avec des workflows prédéfinis et des lignes directrices pour respecter les exigences du RGPD et d’autres réglementations sur la protection de la vie privée.

- Analyser vos sites Web pour identifier les cookies et les traceurs et générer des bandeaux de cookies, des centres de préférences et des politiques de cookies géospécifiques.

- Recueillir, centraliser et synchroniser les données de consentement de l’utilisateur sur tous les canaux, plateformes et systèmes.

Demandez une démonstration pour en savoir plus sur la manière dont OneTrust Privacy Automation peut vous aider à élaborer votre programme de conformité au RGPD.

Autres solutions pertinentes

Webinaire en direct

Accélérez la gestion des risques tiers grâce à un process unifié, automatisé et amplifié par les agents IA pour une maîtrise de bout en bout de la relation avec vos tiers : de l’onboarding à l’offboarding

Dans un contexte où les entreprises dépendent de plus en plus de leurs fournisseurs et leurs partenaires technologiques / applicatifs, la confiance vis-à-vis de ces tiers devient hautement stratégique.Les enjeux liés à la gestion des risques tiers (TPRM) sont donc essentiels. Rejoignez notre webinar et découvrez comment notre solution, OneTrust Third-Party Risk Management (TPRM), transforme ce défi en avantage concurrentiel.

avril 16, 2026

Futurs webinaires

Consent & Preferences

Construire un centre de préférences agile et sécurisé pour accompagner votre performance marketing

Rejoignez-nous pour découvrir comment les centres de consentement et de préférences modernes libèrent une valeur commerciale mesurable et offrent des expériences fluides et accessibles sur tous les points de contact numériques.

avril 09, 2026

Futurs webinaires

Privacy Automation

Renforcez votre gouvernance Privacy & IA grâce à la plus grande veille réglementaire mondiale : demo

Dans cette démonstration, découvrez comment OneTrust DataGuidance vous aide à réduire le temps consacré à la recherche, à minimiser les coûts liés aux conseils externes et à répondre en toute confiance aux exigences mondiales en matière de conformité à grande échelle.

février 12, 2026

Futurs webinaires

Third-Party Risk

Third-Party Management nouvelle génération : automatisation, IA et intégrations pour une vision continue des risques

Vous utilisez une CMP pour gérer les consentements ? Découvrez comment Compliance Assistant vous permet d'aller plus loin avec un suivi automatisé et quotidien de la conformité de vos sites web aux réglementations mondiales. Ce webinar vous présentera comment identifier, prioriser et corriger les risques liés aux technologies de suivi – sans configuration supplémentaire.

janvier 08, 2026

eBook

Privacy Automation

Évolution de la protection de la vie privée dans les services financiers

Téléchargez l’eBook Évolution de la protection de la vie privée dans les services financiers pour découvrir comment les institutions financières peuvent satisfaire les nouvelles exigences réglementaires, renforcer la confiance des clients et gouverner l’IA de manière responsable.

décembre 22, 2025

eBook

Consent & Preferences

Guide de gestion du consentement pour les institutions financières

Les lois concernant la protection de la vie privée et les lois spécifiques au secteur exigent des institutions financières qu’elles obtiennent un consentement explicite avant de recueillir, de traiter ou de partager les données personnelles des individus. Il est fondamental de gérer efficacement le consentement pour gagner et conserver la confiance des clients.

décembre 18, 2025

Futurs webinaires

Privacy Automation

Boostez votre programme privacy grâce à l'IA : découvrez les dernières innovations de OneTrust

Les équipes en charge de la protection de la vie privée sont confrontées à un compromis difficile : bien gouverner ou agir rapidement ? Processus manuels, ressources limitées, multiplication des réglementations, complexité des écosystèmes de données et montée en puissance de l'IA imposent une nouvelle approche en matière de gouvernance et de gestion des données personnelles.

L’automatisation et l’IA ne sont plus des options : elles deviennent le levier indispensable pour les équipes de la protection des données.

décembre 16, 2025

Check-list

Consent & Preferences

Gouvernance du consentement à l’ère de l’IA pour les marketeurs

Téléchargez la liste de contrôle sur la gouvernance du consentement prête pour l'IA destinée aux spécialistes du marketing afin d'apprendre comment aligner le marketing, la confidentialité et l'informatique, renforcer la confiance grâce à la transparence et gérer le consentement de manière responsable à mesure que l'IA transforme l'engagement client.

décembre 12, 2025

Infographie

Consent & Preferences

Comment l'IA fait evoluer le consentement

Téléchargez l'infographie pour découvrir comment l'IA transforme le consentement et la gouvernance, quels sont les nouveaux risques liés aux données à prendre en compte et comment les équipes marketing et confidentialité peuvent transformer la confiance en un moteur de personnalisation et d'innovation responsables.

décembre 12, 2025

Futurs webinaires

AI Governance

Le kit de démarrage pour la gouvernance de l'IA : des outils pratiques pour la conformité

Participez à notre webinar pour y voir plus clair et obtenir des réponses concrètes. Nous simplifierons les principes fondamentaux de la gouvernance de l'IA et vous montrerons comment aller de l'avant en toute confiance et en toute conformité.

décembre 04, 2025

eBook

AI Governance

Élaborer un programme de gouvernance de l’IA prêt pour l’avenir : bonnes pratiques, cadres de référence éprouvés et informations d’experts pour mettre en œuvre une IA responsable | e-book

Téléchargez cet ebook pour élaborer un programme de gouvernance de l'IA claire.

novembre 24, 2025

Futurs webinaires

GRC & Security Assurance

NIS2, CRA,DORA...comment maîtriser la complexité réglementaire et renforcer votre cybersécurité

Dans un environnement en constante mutation, marqué par l'accélération des réglementations européennes telles que NIS2, DORA ou CRA, et une pression croissante liée aux menaces cyber, la capacité à conjuguer conformité, stratégie et maîtrise des risques devient un enjeu critique pour les organisations.

novembre 04, 2025

eBook

Privacy Automation

Évoluer dans la nouvelle ère du RGPD : des analyses d’experts pour une conformité plus intelligente

Téléchargez l’ebook « Évoluer dans la nouvelle ère du RGPD » pour comprendre les modifications faites en 2025 sur les opérations et la supervision du RGPD, notamment les nouvelles réformes qui façonnent l’application, la gouvernance de l’IA et la conformité transfrontalière.

octobre 21, 2025

Futurs webinaires

Consent & Preferences

pilotez vos tags et consentements sans stress : le pouvoir de la surveillance automatisée

Vous utilisez une CMP pour gérer les consentements ? Découvrez comment Compliance Assistant vous permet d'aller plus loin avec un suivi automatisé et quotidien de la conformité de vos sites web aux réglementations mondiales. Ce webinar vous présentera comment identifier, prioriser et corriger les risques liés aux technologies de suivi – sans configuration supplémentaire.

octobre 16, 2025

Futurs webinaires

Privacy & Data Governance

Privacy Suite & IA : Automatisez, Accélérez et Maîtrisez votre Conformité

Dans un environnement où les exigences réglementaires évoluent à grande vitesse et où les équipes privacy manquent souvent de ressources, la convergence de l'automatisation et de l'intelligence artificielle devient indispensable. Ne vous contentez pas de suivre le rythme : prenez de l’avance.

octobre 14, 2025

Rapport

Technology Risk & Compliance

OneTrust nommé leader dans le rapport 2025 IDC MarketScape mondial sur les logiciels de GRC

La plateforme OneTrust réunit les équipes chargées des données, de la confidentialité et des risques au sein d’un système unifié, vous permettant d’anticiper les évolutions réglementaires et de soutenir une croissance responsable. Téléchargez l’extrait pour découvrir comment OneTrust vous permet d’aller plus vite, sans sacrifier la conformité.

octobre 09, 2025

eBook

Consent & Preferences

Établir la confiance à l’ère de l’IA : guide d’excellence pour le consentement, la protection de la vie privée et les données first-party

Découvrez comment instaurer la confiance à l’ère de l’IA avec des stratégies axées sur le consentement et la protection de la vie privée qui maximisent les données firts-party et garantissent la conformité.

octobre 08, 2025

Check-list

Privacy Automation

Check-list de préparation à la protection de la vie privée dans le domaine de la finance

Téléchargez notre check-list de préparation à la protection de la vie privée dans le domaine de la finance pour répondre à l’évolution des réglementations, renforcer la confiance des clients et gérer les risques liés à l’IA grâce à une approche claire et structurée.

septembre 25, 2025

eBook

GRC & Security Assurance

Conformité en matière de confidentialité des données et gestion du risque tiers : une approche unifiée

Ce guide propose une synthèse des changements rapides dans le paysage de la protection et de la sécurité des données, de l’importance d’intégrer la protection de la vie privée dans son programme TPRM et présente 10 bonnes pratiques pour assurer sa conformité en matière de protection de la vie privée lorsque l’on travaille avec des tiers.

septembre 18, 2025

eBook

Consent & Preferences

Établir des relations clients grâce à la transparence : la puissance des centres de préférences personnalisables

Découvrez les avantages des centres de préférences personnalisables, les bonnes pratiques et comment OneTrust Universal Consent & Preference Management peut vous aider à établir une relation approfondie avec vos clients.

septembre 18, 2025

Rapport

AI Governance

Rapport 2025 sur la gouvernance prête pour l’IA

Sur les 1 250 réponses reçues de responsables IT, un thème se démarque : la gouvernance telle qu’on la connaissait jusqu’à présent ne peut pas suivre le rythme de l’IA. Découvrez comment l’état d’esprit est en train de changer.

septembre 09, 2025

Futurs webinaires

Third-Party Risk

Automatisez votre programme InfoSec : demo live pour piloter votre conformité NIS2, ISO 27001, SOC 2...

Découvrez comment centraliser, simplifier et automatiser votre gestion de conformité pour gagner en efficacité et en sérénité.

juillet 24, 2025

Futurs webinaires

AI Governance

Naviguer dans la gouvernance de l’IA : Trouver l’équilibre entre conformité et innovation

Rejoignez les experts de KPMG et OneTrust pour ce webinaire de 45 minutes, où nous aborderons ces questions et partagerons des étapes concrètes pour faire fonctionner la gouvernance de l’IA dans votre organisation. Nous verrons comment passer d’initiatives isolées à une approche globale, transparente et tournée vers l’avenir.

juillet 01, 2025

Futurs webinaires

Privacy & Data Governance

IA, Données et Conformité : Nouveaux Enjeux en Privacy, Marketing et Gestion des Tiers

L’intelligence artificielle transforme en profondeur la manière dont les organisations collectent, gèrent et sécurisent les données. Lors de notre événement annuel OneTrust France, nous avons exploré cette évolution aux côtés de leaders du secteur. Ce webinaire vous propose une synthèse stratégique de ces échanges, enrichie d’une analyse approfondie de l’impact de l’IA sur trois piliers majeurs de la conformité

juin 25, 2025

eBook

Consent & Preferences

Guide sur la gestion du consentement pour les marketeurs du secteur de la santé

Découvrez comment les marketeurs du secteur de la santé peuvent s’adapter à la loi HIPAA, au RGPD et au CCPA, concevoir des expériences de consentement fiables et libérer la valeur des données first-party.

juin 16, 2025

Vidéo

IA responsable

Prise de Parole de Thierry Breton sur la Privacy & l'IA

À l’heure où la gestion des données devient un levier stratégique autant qu’un défi réglementaire, Thierry Breton, Commissaire européen au marché intérieur, partage sa vision des enjeux clés : RGPD, gouvernance des données, cybersécurité, et les implications de l'AI Act.

juin 16, 2025

Vidéo

IA responsable

Témoignage de Lauranne Pari, Global Data Privacy Program Lead chez Publicis Groupe

À travers le retour d’expérience d’un acteur mondial de la communication, Lauranne Pari partage comment Publicis s’appuie sur OneTrust pour structurer et piloter sa gouvernance des données à l’échelle internationale. De la protection des données personnelles à la gestion du consentement et des préférences, en passant par le pilotage des risques liés aux tiers, son intervention illustre comment conjuguer conformité, efficacité opérationnelle et confiance numérique.

juin 16, 2025

Vidéo

IA responsable

Prise de Parole de Lauranne Pari, Publicis Groupe

À travers le retour d’expérience d’un acteur mondial de la communication, Lauranne Pari partage comment Publicis s’appuie sur OneTrust pour structurer et piloter sa gouvernance des données à l’échelle internationale.

juin 15, 2025

Check-list

Consent & Preferences

Check-list des données first-party du marketeur

Téléchargez notre check-list complète sur les données first-party et commencez à élaborer une stratégie marketing axée sur la confidentialité qui renforce la confiance et maintient la conformité de votre organisation.

juin 13, 2025

eBook

Consent & Preferences

Transformer son CDW : la gestion du consentement au service de données fiables et exploitables

Découvrez comment l’intégration d’une plateforme de gestion du consentement avec votre entrepôt de données cloud garantit la conformité, améliore la confiance et maximise la valeur des données.

juin 13, 2025

eBook

Third-Party Risk

Maîtriser le cycle de vie de la gestion du risque tiers

Téléchargez notre eBook sur la gestion du risque tiers et obtenez une feuille de route complète pour le cycle de vie de votre gestion des risques tiers.

juin 02, 2025

eBook

Third-Party Risk

Le guide complet de la gestion des tiers

Il est impératif que les équipes en charge de la sécurité mettent en œuvre une approche holistique de la gestion des tiers.

juin 02, 2025

Livre blanc

IA responsable

La protection de la vie privée ne peut pas évoluer sans l'IA : bienvenue dans la nouvelle ère de la gestion de la protection de la vie privée

Découvrez comment les agents d'IA transforment les opérations de protection de la vie privée. Ils aident les équipes à améliorer la conformité, à réduire le travail manuel et à diriger en toute confiance.

mai 19, 2025

Check-list

Third-Party Risk

TPRM et conformité en termes de protection de la vie privée : questions à poser lorsque l’on travaille avec des tiers

Téléchargez cette check-list pour recenser les questions à poser lors de l’élaboration d’une stratégie de gestion du risque tiers qui permet d’atteindre et de maintenir la conformité en termes de protection de la vie privée.

mai 19, 2025

Livre blanc

AI Governance

Règlement de l’UE sur l’IA : un guide pour la mise en œuvre avec OneTrust

Prêt à naviguer dans les complexités du règlement de l’UE sur l’IA ? Découvrez comment les spécialistes de la protection de la vie privée et de la sécurité défendent la conformité d’une IA responsable avec OneTrust.

avril 16, 2025

Futurs webinaires

GRC & Security Assurance

Webinar Directive NIS2 – Les étapes clés pour faciliter votre conformité avec OneTrust

La directive NIS2 impose des exigences strictes en matière de cybersécurité et de gestion des risques. Rejoignez notre webinar pour explorer une conformité NIS2 sans friction grâce à l’automatisation.

avril 10, 2025

Futurs webinaires

Privacy Automation

OneTrust Live webinar démo : boostez votre gouvernance des données grâce à l'automatisation

Rejoignez notre webinar démo pour découvrir comment l'automatisation peut révolutionner vos opérations de protection de la vie privée, en rendant la conformité transparente et efficace.

mars 11, 2025

Outil interactif

Privacy Automation

Comprenez votre maturité en matière de confidentialité des données grâce à notre évaluation gratuite

Effectuer une auto-évaluation interactive pour découvrir votre niveau de maturité en matière de protection des données personnelles.

mars 03, 2025

eBook

Privacy Management

Maitriser les PIA et les AIPD

Libérez tout le potentiel de votre programme de confidentialité grâce à notre livre blanc conçu pour fournir aux professionnels de la protection des données personnelles les outils et les connaissances essentiels à la mise en place de processus PIA et AIPD.

février 21, 2025

Check-list

Third-Party Risk

6 étapes pour une gestion efficace des risques tiers

Découvrez notre check-list en six étapes pour un programme de gestion des risques tiers solide.

février 21, 2025

Check-list

Third-Party Risk

Êtes-vous prêt pour la conformité DORA ?

La loi Digital Operational Resilience Act (DORA) est la première réglementation à contrôler les fonctions de sécurité des entités financières dans l’Union Européenne. Découvrez notre check-list pour assurer votre mise en conformité !

février 21, 2025

eBook

Privacy Management

Maturité de votre conformité au RGPD

Ce livre blanc explore les éléments clés nécessaires à l'élaboration et au maintien d'un programme de protection des données personnelles robuste, depuis la compréhension de la cartographie et de la découverte des données, à la maîtrise de la gestion du consentement et de la réponse aux incidents.

février 21, 2025

eBook

Consent & Preferences

Un aperçu du modèle de maturité du consentement et des préférences

Téléchargez cet e-book pour en savoir plus sur les six étapes du modèle de maturité du consentement et des préférences et pour comprendre où se situent vos programmes dans ce modèle

février 17, 2025

eBook

Consent & Preferences

Le guide complet sur les données first-party

Ce guide va vous présenter tout ce que vous devez savoir sur les données first-party, comment et où les collecter, les bonnes pratiques en matière de collecte et d’utilisation de ces données et les technologies recommandées pour simplifier vos processus.

janvier 30, 2025

Livre blanc

Consent & Preferences

Transformer l’expérience retail : établir la confiance à l’ère de la protection de la vie privée moderne

Téléchargez notre livre blanc pour apprendre comment utiliser les données efficacement et développer des relations solides avec vos clients grâce à une stratégie de consentement et de préférences.

janvier 22, 2025

eBook

Privacy Management

Your Data Privacy Day handbook

This guide give you a range of information and resources to raise privacy awareness this Data Privacy Day.

janvier 20, 2025

eBook

Third-Party Risk

ebook gouvernance, risque et conformite avec Losam

Ce livre blanc est l’aboutissement de plusieurs semaines d’échanges avec une dizaine de décideurs pour mettre en lumière leurs enjeux et bonnes pratiques sur le sujet de la GRC (Gouvernance, risque, conformité) réalisé en partenariat avec Losam.

décembre 27, 2024

eBook

Third-Party Risk

Comprendre DORA : implications de la loi sur la résilience opérationnelle numérique pour la gestion des risques tiers

Téléchargez notre guide sur DORA pour en savoir plus sur ses implications pour le secteur des services financiers, étudier des leçons tirées de cas réels et vous préparer à la conformité.

novembre 01, 2024

eBook

Third-Party Risk

Déployer la gestion des tiers pour gérer les risques dans tous les secteurs

Téléchargez cet eBook pour explorer la gestion des tiers dans tous les secteurs et les considérations clés pour adopter cette approche à l’échelle de l’organisation.

août 06, 2024

eBook

Consent & Preferences

Gestion du consentement : comment les entreprises de services financiers établissent la confiance

Comment les organisations de services financiers peuvent-elles tirer parti d’une solution de gestion du consentement ? Téléchargez dès aujourd’hui notre eBook qui s’appuie sur l’expertise de Capco.

mai 01, 2024

Futurs webinaires

Third-Party Risk

Les Top challenges en matière de Gestion des Risques Tiers

Webinar : comment relever les défis de la gestion des risques tiers tels que : la complexité croissante des réseaux de fournisseurs, la conformité réglementaire changeante et la nécessité de gérer efficacement les relations avec les tiers pour atténuer les risques et maintenir la continuité des activités.

avril 25, 2024

Infographie

Third-Party Risk

4 enjeux majeurs pour les RSSI

Quels sont les principaux défis auxquels les RSSI sont confrontés ? Téléchargez cette infographie pour connaître l'avis d'experts de tous les secteurs d'activité.

avril 16, 2024

Vidéo

Trust Intelligence

Plateforme trust intelligence

Découvrez comment aller au delà de la conformité avec la plateforme Trust Intelligence de OneTrust !

avril 10, 2024

Futurs webinaires

Consent & Preferences

Digital Markets Act - Entrée en vigueur et perspectives futures

Le Digital Markets Act (DMA) marque une étape cruciale dans l'évolution du numérique. Mais qu'est-ce que cela signifie pour vous ? Comment pouvez-vous vous adapter et capitaliser sur ces changements ? Les réponses via notre replay.

avril 04, 2024

Blog

Privacy Management

OneTrust met en place des expériences personnalisées et respectueuses de la vie privée grâce à Adobe

Adobe et OneTrust ont lancé un partenariat visant à offrir aux entreprises une personnalisation à grande échelle respectueuse de la vie privée.

avril 03, 2024 5 min de lecture

Futurs webinaires

GRC & Security Assurance

IT compliance : Automatisez vos process de certifications (ISO, NIST, SOC2, HIPAA, PCI DSS)

Automatisez vos processus pour obtenir les normes requises en matière de sécurité de l'information, de confidentialité des données ou de cybersécurité.

mars 21, 2024

Futurs webinaires

AI Governance

IA Act : quelle solution pour une bonne gouvernance et maîtrise des risques ?

Un webinar exclusif pour explorer les implications de la loi européenne sur l'IA et découvrir la solution AI Governance.

mars 19, 2024

Blog

GRC & Security Assurance

7 mythes sur la conformité à SOC 2

Comprenez ce dont votre entreprise a besoin pour se conformer à la norme SOC 2 et protéger les données de vos clients.

mars 18, 2024

Communiqué de presse

OneTrust annonce la nomination de Vanessa Cugniere au poste de Country Manager France

OneTrust, le leader de la Trust Intelligence, est fier d'annoncer la nomination de Vanessa Cugniere au poste de Country Manager France, à compter du 15 mars 2024.

mars 17, 2024

eBook

Trust Intelligence

Tendances à la confiance en 2024

Téléchargez cet e-book pour découvrir les tendances 2024 pour tendre vers la confiance, objectif stratégique pour aller au delà de la conformité.

mars 14, 2024

eBook

Consent & Preferences

Le guide ultime du consentement et des préférences

Un ebook à destination des marketeurs pour découvrir les lois qui impactent votre quotidien, comment s'y conformer et le ROI d'une solution de gestion des consentements et préférences.

mars 12, 2024

eBook

AI Governance

Un guide à destination des fournisseurs et des déployeurs d'IA

Ce playbook contient toutes les informations dont vous avez besoin pour comprendre vos obligations en matière d'intelligence artificielle (IA).

mars 12, 2024

Blog

Consent & Preferences

Le Digital Markets Act est entré en vigueur : et maintenant ?

Découvrez ce que le digital Markets Act (DMA) signifie pour votre entreprise, son impact et la solution pour s'y conformer.

mars 11, 2024

Blog

Consent & Preferences

Comment OneTrust s'intègre à Google Consent Mode V2

Grâce à l'intégration de Google Consent Mode, OneTrust facilite les étapes importantes de la mise en œuvre pour une installation plus aisée.

mars 06, 2024 3 min de lecture

Blog

Third-Party Risk

IA & risques tiers : Une approche complète de l'évaluation des fournisseurs

Risques tiers liés à l'IA - Comment rester en contrôle ? Découvrez notre approche complète pour l'évaluation de vos fournisseurs

mars 04, 2024 4 min de lecture

Blog

AI Governance

Comprendre les niveaux de risque de l'IA Act

Le projet de loi de l'UE sur l'IA définit quatre catégories de risques pour l'utilisation des systèmes d'IA. Découvrez chacune de ces catégories et l'impact qu'elles peuvent avoir sur l'utilisation de l'IA dans votre entreprise.

mars 01, 2024 5 min de lecture

Infographie

Consent & Preferences

Mise en place du consentement et des préférences

En suivant les 7 étapes de notre infographie, vous pouvez créer un cadre solide pour gérer le consentement et les préférences tout en garantissant la conformité aux réglementations.

février 29, 2024

eBook

Trust Intelligence

Trust survey | Enquête comparative sur les perspectives des dirigeants | OneTrust

Une étude qui montre comment les entreprises mesurent la confiance vis-à-vis des exigences des parties prenantes en matière de protection des données personnelles, de sécurité, d'éthique et d'ESG.

février 23, 2024

TrustWeek 2023 Video

Revivez notre événement phare de 2023 à travers les témoignages de nos clients et participants !

février 23, 2024

Futurs webinaires

Privacy & Data Governance

Démontrer la conformité du RGPD avec la certification EuroPrivacy

Découvrez Europrivacy, seul système de certification pour prouver sa conformité au RGPD !

janvier 30, 2024

Futurs webinaires

Consent & Preferences

L’art du consentement : Redéfinir votre stratégie en matière de données

Visionnez le replay afin de découvrir le rôle essentiel du consentement dans l’établissement de la confiance et la gestion des risques liés à la confidentialité tout au long du cycle de vie des données.

janvier 15, 2024

Futurs webinaires

Privacy Automation

Comment automatiser vos politiques de rétention et votre cartographie des données ?

Visionnez le replay pour découvrir comment répondre aux exigences de rétention et de limitation du stockage et cartographier et classer de manière intelligente les données.

janvier 15, 2024

Blog

AI Governance

Ce que le Code de conduite du G7 signifie pour votre entreprise

Les systèmes d’IA avancés deviennent monnaie courante, annonçant des avancées potentielles et, à l’inverse, des risques. Reconnaissant l’immense impact de l’IA, le Code du G7 est le dernier d’une série de développements récents et à venir concernant les orientations autour de l’IA.

janvier 04, 2024

Blog

IA responsable

Ce que vous devez savoir sur les évaluations de conformité dans le cadre l’IA Act

Le projet de loi de l’UE sur l’IA adopte une approche de précaution, basée sur les risques en matière d’IA et, pour ce faire, a défini quatre catégories de risques différentes dans lesquelles les systèmes d’IA peuvent être classés.

janvier 04, 2024

Blog

Privacy & Data Governance

Eclairage sur l’analyse d’impact relative à la protection des données (AIPD)

L’analyse d’impact relative à la protection des données est un mécanisme de conformité. La méthodologie de réalisation, l’application concrète, les risques liés à la non réalisation d’une AIPD ou encore les outils qui aident à sa mise en œuvre nécessitent une compréhension du contexte juridique pour être conforme au RGPD.

janvier 04, 2024

Blog

Devoir de vigilance sur les tiers

Contrôle de conformité : L’art de la due diligence renforcée pour les tiers

Examinons de plus près ce qu’implique une diligence raisonnable renforcée et pourquoi elle est si importante pour protéger votre organisation et créer une solide culture d’éthique et de conformité.

janvier 04, 2024

Blog

GRC & Security Assurance

Gestion des risques IT et des risques tiers Retour d’expérience

Gestion des risques IT et des risques tiers avec la plateforme OneTrust : découvrez le témoignage du CISO d’Ubble – Jérôme Raybaud !

janvier 04, 2024

Blog

GRC & Security Assurance

Automatisation des certification ISO 27001, NIS2...

OneTrust Certification Automation vous aide à mettre en place, à développer et à automatiser votre programme de conformité InfoSec (ISO 27001, NIS2…).

janvier 03, 2024

Blog

GRC & Security Assurance

Agir en matière de cybersécurité basée sur la confiance, de l’individu à l’entreprise

Face à l’augmentation des ransomwares et des incidents de sécurité, tisser un tissu de confiance au sein de votre organisation est une opportunité de différenciation commerciale.

janvier 03, 2024

eBook

Consent & Preferences

Transformer les expériences retail : Instaurer la confiance à l’ère de la confidentialité moderne

Téléchargez le livre blanc pour apprendre comment transformer les expériences retail grâce à une stratégie de consentement et de préférences optimisée par OneTrust.

décembre 28, 2023

eBook

Privacy & Data Governance

Livre blanc : Les 3 priorités des DPO en France

Les DPO devraient tenir compte de trois priorités lors de l’élaboration de leurs programmes et processus de protection des données et de conformité pour faire face à l’évolution du paysage réglementaire.

décembre 28, 2023

eBook

GRC & Security Assurance

Livre blanc : Certification ISO 27001, NIS2, SOC2… : automatisez votre programme InfoSec

Téléchargez notre e-book pour découvrir les fonctionnalités et les 23 cadres de référence pour automatiser votre programme de conformité InfoSec (ISO 27001, SOC2, NIS2, NIST, EUROPRIVACY, DORA…).

décembre 28, 2023

Blog

Devoir de vigilance sur les tiers

OneTrust s’associe à Dow Jones Risk & Compliance pour une diligence raisonnable des tiers basée sur les données

Nous sommes ravis d’annoncer le partenariat entre Dow Jones Risk & Compliance et OneTrust Third-Party Due Diligence.

décembre 28, 2023

Futurs webinaires

Consent & Preferences

Replay Gestion du consentement hybride

Lors de cette session, nous avons décidé de vous faire vivre un tout nouveau type d’intervention avec une mise en situation qui vous permettra de découvrir les 2 côtés de la gestion du consentement hybride.

décembre 27, 2023

Futurs webinaires

Devoir de vigilance sur les tiers

Replay Gestion de l’Évaluation des Tiers et du devoir de vigilance

Découvrez comment Third-Party Due Diligence aide les équipes de conformité à identifier, caractériser et atténuer les risques afin d’assurer la conformité réglementaire et protéger l’image de marque de votre organisation.

décembre 27, 2023

Futurs webinaires

Consent & Preferences

Replay Gestion du consentement et des données first-party

Lors de ce replay sur la gestion du consentement et des données first-party, nos experts parcourront les challenges de la preuve de consentement valide avec une mise en situation.

décembre 27, 2023

Futurs webinaires

Privacy Management

Replay Gestion des Demandes d’Exercice de Droits des Clients et des Employés

L’identification des données personnelles, la récupération de ces dernières ainsi que le caviardage sont complexes à opérer et très couteuse en temps. Visionnez le replay de notre webinar pour relever les défis de la gestion des demandes d’exercice de droits de manière efficace et automatisée.

décembre 27, 2023

Futurs webinaires

GRC & Security Assurance

InfoSec : Comment être certifié rapidement et efficacement ?

Vous souhaitez être certifié NIS2, SOC2, ISO 27001, NIST, DORA ou à d’autres standards, normes et cadres de sécurité ?Découvrez comment diviser par deux le temps d’obtention des certifications.

décembre 22, 2023

Futurs webinaires

Consentement aux cookies

Les enjeux de la gestion des consentements aux Cookies pour Proximus

Replay Webinar "Etude de cas avec Proximus".

décembre 22, 2023

Futurs webinaires

Privacy & Data Governance

Comprendre l’IA Act

Visionnez le replay de notre table ronde animée par un panel d’experts d’exception dont la CNIL pour décrypter l’IA Act.

décembre 22, 2023

Futurs webinaires

GRC & Security Assurance

Comment être certifié ISO 27001/NIS2 de manière rapide et efficace ?

Si vous êtes à la recherche d’opportunités d’automatisation pour renforcer les processus de certification et d’attestation de conformité, ne cherchez plus. Au cours de ce replay webinar démo, notre expert vous fera une démonstration de l’automatisation de la certification OneTrust.

décembre 21, 2023

Futurs webinaires

Consentement aux cookies

Consentement clients & marketing

Visionnez le Replay de notre webinar pour connaître les meilleures pratiques afin d’offrir des expériences basées sur les choix de consentement de vos clients.

décembre 21, 2023

Futurs webinaires

Privacy & Data Governance

Transferts de données hors UE

Replay transferts de données hors UE

décembre 19, 2023

Blog

Third-Party Risk

Vos tiers constituent-ils un risque pour votre conformité en termes de confidentialité ?

Quel rôle les tiers jouent-ils dans votre conformité en matière de confidentialité ? Découvrez les connections entre les deux fonctions et comment garantir la sécurité des données dans votre chaîne d’approvisionnement.

Katrina Dalao

novembre 07, 2023 10 min de lecture

Infographie

Les 8 droits fondamentaux des personnes concernées garantis par le RGPD

Téléchargez notre infographie sur les 8 droits des personnes concernées garantis par le RGPD, la loi majeure de l’UE sur la protection de la vie privée, pour en savoir plus.

août 27, 2021

Check-list

Privacy & Data Governance

Check-list pour la conformité au RGPD

Téléchargez notre check-list pour la conformité au RGPD pour obtenir des recommandations pour améliorer le programme de protection de la vie privée de votre organisation.

juin 11, 2021

Demo

Démonstration de la plateforme OneTrust

OneTrust en action : découvrez comment utiliser les données et l’IA de manière responsable.

Événement en personne

Trust Intelligence

Voyage au cœur de l’IA, des Données et de la Conformité

Le monde digital est un vaste océan en perpétuel mouvement. L’intelligence artificielle, la gestion des données et la conformité sont les astres qui guident cette nouvelle ère. Pour naviguer avec succès dans ces eaux en constante évolution, il est essentiel de maîtriser les courants réglementaires et d’anticiper les cyber-tempêtes.

Pour cet évenement OneTrust France annuel, nous mettons le cap vers une utilisation responsable des données et de l’IA, en compagnie d’experts et de leaders d’opinion dont Thierry Breton.

Ressources pour une gouvernance prête pour l’IA | OneTrust

Téléchargez des ressources et regardez des webinaires gratuits pour découvrir comment obtenir le contexte, la portée et le contrôle dont vous avez besoin pour innover vite tout en garantissant une utilisation responsable des données.

Ressources IA responsable | OneTrust

Découvrez des guides et des webinaires conçus pour les responsables des données, de la protection de la vie privée et de la gouvernance pour accélérer l’adoption responsable de l’IA et la conformité réglementaire.